Los estafadores en línea continúan engañando a la mayoría de los adultos estadounidenses, ya que se infiltran en calendarios virtuales y sistemas de seguridad destinados a defender a los usuarios contra la caza furtiva de información private.

Una encuesta reciente de más de 9,000 adultos estadounidenses por parte del Centro de investigación de Pew descubrió que aproximadamente el 73% experimentó al menos una o más estafas o ataques en línea.

Los contras virtuales más comunes fueron el fraude de tarjetas de crédito, las estafas de compras en línea y los ataques de ransomware – un tipo de software malicioso Eso le impide acceder a los archivos o sistema de su computadora hasta que se paga un rescate.

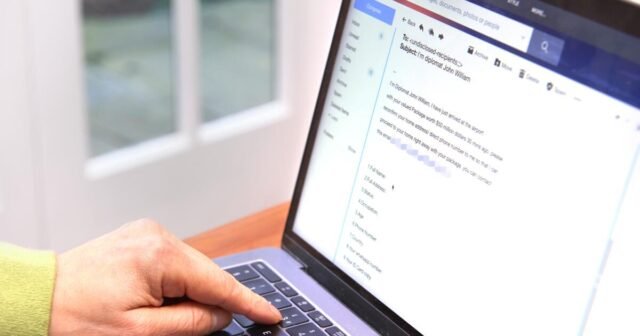

Alrededor del 24% de los encuestados dijeron que habían recibido un correo electrónico de estafa, un mensaje de texto o llamó que los engañó para que regalara información private.

Se estima que el 32% de los encuestados dijeron que fueron víctimas de una estafa en el último año.

A menudo se cube que Los adultos mayores son más vulnerables a estafadores en línea. Sin embargo, en 2021, el Comisión Federal de Comercio informó Que los adultos de la Generación Z, los Millennials y Gen Xers, colectivamente entre las edades de 18 y 59 años, tenían un 34% más de probabilidades que los adultos que tienen 60 años o más de informar la pérdida de dinero por fraude.

Estos grupos generacionales están siendo engañados por esquemas en línea que se originan en un anuncio de redes sociales, una estafa de inversión o oportunidades de trabajo falsas.

Los últimos ataques de phishing, o intentos de adquirir datos confidenciales, están ocurriendo a través de su calendario en línea, (calendario de Google o Outlook), aplicación de autenticación multifactor y archivos adjuntos HTML.

Evadir las estafas en línea está demostrando ser un desafío, pero los expertos en ciberseguridad dicen que hay pasos que puede tomar para protegerse.

Calendario no solicitado Invitations

Los estafadores encuentran constantemente nuevas formas de atraerlo para que renuncie a su información private y el calendario conectado a su cuenta de correo electrónico es una de ellas, dijo Iskander Sánchez-Rola, director de inteligencia synthetic e innovación para Norton.

A diferencia de las estafas de phishing tradicionales, como un texto o una llamada no deseada que requiere su compromiso, esta invitación aparece automáticamente en su calendario sin que lo apruebe o lo niegue.

Cualquiera puede ser engañado fácilmente por esto porque puede confundirlo para que piense que aceptó la invitación en algún momento, dijo Sánchez-Rola.

La estafa ocurre cuando hace clic en la invitación para obtener más información.

Un enlace en la invitación puede llevarlo a una página internet de phishing que se hace pasar por un enlace de zoom, o puede pedirle que descargue malware disfrazado de una actualización de software program.

Esta estafa a menudo se dirige a las cuentas de correo electrónico relacionadas con el trabajo y las aplicaciones de calendario correspondientes.

Las señales de advertencia de esta estafa incluyen:

- La invitación del calendario no está solicitado.

- Hay errores ortográficos en el enlace o la dirección del remitente asociada con la cita del calendario.

- La invitación está asociada con el trabajo, pero usted es la única persona que la recibe.

Lo que puedes hacer: Cambie la configuración en su calendario en línea para prohibir las actualizaciones automáticas. Los usuarios de Microsoft Outlook pueden seguir Estas instrucciones en línea para cambiar su configuración de calendario; Los usuarios de Google pueden limitar qué invitaciones aparecen en su horario por Siguiendo estas instrucciones en línea.

Si tiene alguna sospecha, no responda directamente a la invitación, dijo Derek Manky, estratega jefe de seguridad y vicepresidente international de inteligencia de amenazas en Fortinet.

“En cambio, envíe un correo electrónico a su contacto de confianza de esa organización preguntando si han confirmado la reunión y solicitan más detalles”, dijo Manky.

Estafa de autenticación multifactor

Una aplicación de autenticación multifactor, también conocida como “verificación de dos pasos”, es una aplicación en su teléfono que le proporciona un código o un indicador de “sí o no” para verificar que está accediendo a una cuenta vinculada al autenticador.

“Los ataques de autenticación multifactor han estado ocurriendo durante más de una década”, dijo Manky. “Con frecuencia toman nuevas formularios o se dirigen a nuevas plataformas como la aplicación Authenticator”.

Una estafa ocurre cuando recibe múltiples notificaciones de la aplicación de autenticación a pesar de que no solicitó la verificación.

“Esta estafa se trata de usarlo hasta el punto de hacer clic en una notificación desconocida y proporcionar accidentalmente su información private”, dijo Sánchez-Rola.

Las señales de advertencia de esta estafa incluyen:

- La aplicación de autenticación solicita una verificación o le proporciona un código de verificación que no solicitó.

- La aplicación de autenticación le está enviando varias notificaciones seguidas a pesar de que no solicitó la aplicación.

Qué tú poder hacer: Si recibe una cadena de notificaciones de aplicaciones de autenticación, haga una pausa antes de hacer clic.

“Aprobar un inicio de sesión que no solicitó es como entregar sus llaves a un extraño”, dijo Sánchez-Rola. “Simplemente no lo haces”.

Una forma más segura de usar una aplicación de autenticación, como 2FAS, AEGIS Authenticator, Microsoft Authenticator, Stratum o Google Authenticator, es usar uno que le proporcione un código de verificación. No use una aplicación que envíe una notificación porque así es como un estafador puede presionarlo para que proporcione su información de inicio de sesión.

Otro paso para protegerse es cambiar sus contraseñas con frecuencia, ya que scale back la vida útil para las que son robadas y vendidas, dijo Manky.

Correos electrónicos con archivos adjuntos HTML desconocidos

Un correo electrónico con un archivo adjunto HTML desconocido puede redirigirlo a una página internet de phishing o pedirle que descargue malware.

Es la técnica más antigua del libro, pero todavía se usa comúnmente hoy, dijo Manky.

“Los archivos HTM/HTML contienen un código que se puede utilizar de varias maneras, incluida la ejecución de scripts maliciosos, por ejemplo, JavaScript, que podría eliminar un robador de información en el sistema”, dijo. “Del mismo modo, podrían usarse para lanzar una página de phishing para cosechar credenciales”.

Los estafadores intentarán usar nombres o servicios de confianza que sean de uso diario para usted.

“Si un correo electrónico no está solicitado, el usuario ultimate siempre debe cuestionar la identidad de los correos electrónicos que se envían”, dijo Manky.

Las señales de advertencia de esta estafa incluyen:

- El remitente del correo electrónico es un contacto desconocido.

- El archivo adjunto dentro del correo electrónico no está solicitado y parece sospechoso.

¿Qué puedes hacer? Siempre ejerce precaución antes de abrir cualquier archivo adjunto en un correo electrónico, dijo Manky.

Busque un tipo de tipográfico en la URL del accesorio. El tipo de tipoño es cuando los nombres de dominio en la URL tienen una pequeña variación de la legítima, dijo Manky.